Table of Contents

Análise da Plataforma Sniper Dz e suas Implicações no Phishing

Nos últimos doze meses, mais de 140.000 sites de phishing foram associados a uma plataforma de phishing como serviço (PhaaS) chamada Sniper Dz. Isso sugere que a ferramenta está sendo amplamente utilizada por cibercriminosos para a *roubo de credenciais*.

Visão Geral da Sniper Dz

De acordo com pesquisadores da Palo Alto Networks, Sniper Dz oferece um painel administrativo online com um catálogo de páginas para phishing.

Os phishers têm a opção de hospedar essas páginas de phishing na infraestrutura da Sniper Dz ou baixar modelos de phishing para hospedar em seus próprios servidores. A atratividade dessa plataforma se intensifica pelo fato de que esses serviços são fornecidos gratuitamente. Além disso, as credenciais coletadas através dos sites de phishing são exfiltradas para os operadores da plataforma, uma técnica conhecida como double theft, conforme aponta a Microsoft.

Acessibilidade e Controvérsia

As plataformas PhaaS têm se mostrado uma maneira cada vez mais comum para aspirantes a criminosos cibernéticos entrarem no mundo do crime, permitindo até mesmo que aqueles com pouca experiência técnica realizem ataques de phishing em larga escala. Kits de phishing podem ser adquiridos facilmente em plataformas como o Telegram, onde canais e grupos são dedicados a cada aspecto da cadeia de ataque, desde serviços de hospedagem a mensagens de phishing.

Infraestrutura e Operação do Sniper Dz

- Sniper Dz gerencia um canal no Telegram com mais de 7.170 inscritos, evidenciando o alcance da plataforma.

- A plataforma oferece a opção de hospedar páginas de phishing em sua própria infraestrutura, além de fornecer links personalizados para essas páginas.

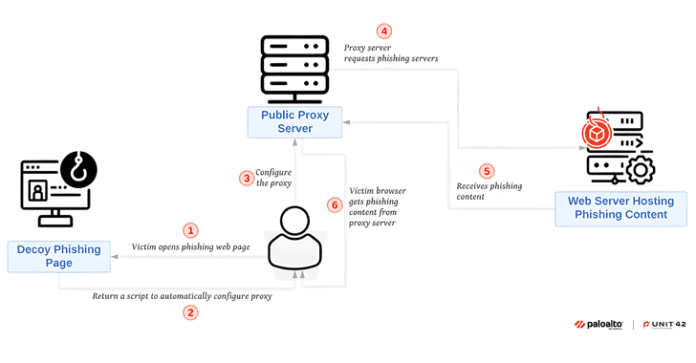

- Os sites são ocultados atrás de um proxy legítimo, o que dificulta a detecção por sistemas de segurança.

“A técnica utilizada pela Sniper Dz ajuda a proteger seus servidores de backend, já que o navegador da vítima verá o servidor proxy como responsável pelo carregamento do conteúdo de phishing.”

Impacto e Tendências de Ataque

A atividade de phishing utilizando a Sniper Dz observou um aumento significativo, principalmente visando usuários da web nos Estados Unidos, a partir de julho de 2024. As credenciais roubadas são exibidas em um painel administrativo acessível ao se conectar ao site na clearnet.

Abordagens de Evasão e Táticas de Ataque

Cisco Talos revelou que atacantes estão abusando de páginas da web conectadas a infraestruturas SMTP de backend para contornar filtros de spam. Isso é feito através da exploração de validação de entrada inadequada, permitindo a inclusão de links maliciosos em formulários:

“Muitos sites permitem que os usuários se inscrevam para uma conta e façam login para acessar recursos específicos.”

Além disso, descobertas recentes mostraram uma nova campanha de phishing utilizando documentos do Microsoft Excel para espalhar uma variante de *Remcos RAT*, aproveitando uma vulnerabilidade conhecida.

Considerações Finais

O ecossistema de phishing está evoluindo rapidamente, permitindo que novos atores se juntem a esse campo de maneira mais fácil e eficaz. Plataformas como Sniper Dz demonstram a necessidade de medidas de segurança mais robustas e vigilância na detecção de ameaças cibernéticas.

#Cibersegurança #Phishing #SniperDz #SegurançaDigital #FraudesOnline

The Hacker News

https://thehackernews.com/2024/10/free-sniper-dz-phishing-tools-fuel.html